L'authentification multifacteur (MFA) est un système de sécurité permettant de vérifier l'identité d'un utilisateur lors d'une transaction ou lors de la connexion à une application sécurisée ou à un compte en ligne, comme votre fournisseur de services de messagerie. Comme son nom l'indique, les utilisateurs devront fournir au moins un facteur de vérification supplémentaire en plus de l'e-mail et du mot de passe pour accéder à la ressource. La MFA est un composant essentiel de la gestion des identités et des accès (IAM) qui aide à renforcer son identité numérique contre les accès non autorisés. Si un attaquant craque la première couche, le mot de passe, la deuxième couche d'authentification servira de barrière supplémentaire qui protège la ressource contre la compromission.

Les différents types d'authentification

Les organisations du monde entier utilisent de plus en plus l'authentification multifacteur pour améliorer la sécurité des données et protéger les informations sensibles contre le vol illégal. Différents types de facteurs d'authentification sont utilisés en combinaison avec un nom d'utilisateur et un mot de passe pour vérifier son identité.

Les trois facteurs les plus courants incluent :

- Facteur de connaissances (quelque chose que vous savez déjà) :L'utilisateur fournit une réponse à une question secrète. Vous avez peut-être rencontré des questions comme "quel est le nom de jeune fille de votre mère?" ou "quel était le modèle de votre première voiture ?" lors de la configuration des services bancaires en ligne, par exemple.

- Facteur de possession (quelque chose que vous avez) :il peut s'agir d'une information ou d'un appareil spécifique et prend la forme d'une étiquette sans fil, d'un porte-clés ou d'un appareil qui vous appartient. Pour l'authentification mobile, le facteur de possession devient votre appareil mobile, ainsi que le mot de passe à usage unique (OTP) que vous recevez lors de la connexion.

- Facteur d'inhérence (quelque chose que vous êtes) :les méthodes d'authentification biométrique entrent dans cette catégorie et incluent tous vos traits biologiques qui ont déjà été confirmés pour la connexion. Cette catégorie intègre les méthodes d'authentification les plus solides, y compris les analyses d'empreintes digitales ou de rétine ou la reconnaissance faciale et vocale.

Les autres facteurs moins fréquemment utilisés sont :

- Facteur comportemental (quelque chose que vous faites) :cette méthode d'authentification est probablement la moins utilisée de toutes et vérifie les identités en fonction d'actions spécifiées. Par exemple, les utilisateurs de Windows 8 avaient l'option d'un mot de passe image, où ils pouvaient choisir une image et configurer des touches ou des gestes dessus pour valider leur identité lors de la connexion.

- Facteur de localisation (quelque part où vous êtes) :il vous oblige à vérifier votre géolocalisation actuelle, généralement à l'aide du suivi GPS de votre appareil mobile. Une organisation peut également vérifier les utilisateurs à l'aide de l'adresse IP ou de l'adresse MAC (Media Access Control) de leur appareil, qui limite l'accès à un système aux utilisateurs d'une zone géographique donnée.

- Facteur temps :Il limite les utilisateurs à authentifier leur identité dans une plage d'heures définie. Il convient parfaitement aux employés censés se connecter uniquement pendant une période de temps spécifiée. Lorsqu'elle est associée au facteur de localisation, l'authentification basée sur le temps améliore la sécurité. Par exemple, s'il y a une tentative de connexion à un système depuis quelque part en Europe, suivie d'une autre tentative dans les minutes qui suivent depuis une région éloignée comme l'Amérique du Sud ou même un autre pays européen, l'événement peut facilement être signalé comme une faille de sécurité. .

Annonce de l'authentification multifacteur dans SmartFarm

®

CropIn, dans sa dernière version Sprint, introduit une vérification en 2 étapes dans SmartFarm

®

(mobile et web). Comme expliqué ci-dessus, cette fonctionnalité ajoutera une couche de sécurité supplémentaire et éliminera les risques de sécurité des données que des informations d'identification compromises pourraient entraîner. Les utilisateurs seront invités à soumettre un mot de passe à usage unique (OTP) envoyé à leur numéro de téléphone mobile ou à leur e-mail lors de la connexion. à la SmartFarm

®

l'application, en plus de son nom d'utilisateur et de son mot de passe. Cependant, vous pouvez ignorer la vérification OTP si vous vous connectez depuis le même appareil.

Comment activer et utiliser l'authentification multifacteur ?

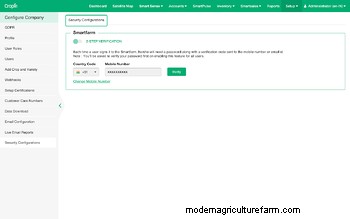

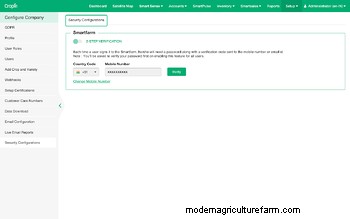

Dès que vous mettez à niveau votre application vers la dernière version, vous pouvez activer la vérification en 2 étapes en accédant à Configuration dans les applications Web et en sélectionnant la section nouvellement ajoutée Configuration de la sécurité sous Société .

Avant de passer à l'étape suivante, validez votre mobile enregistré en cliquant sur le bouton "Vérifier " et entrez l'OTP que vous recevez que vous recevez dans votre téléphone mobile. Une fois l'authentification réussie, le numéro de mobile sera marqué comme vérifié, après quoi vous pourrez confirmer le mot de passe du compte et activer la vérification en 2 étapes. Vous pouvez utiliser la même option pour modifier votre numéro de mobile si nécessaire et le vérifier à nouveau.

Vérification à deux facteurs sur SmartFarm®

Connexion à l'application Web

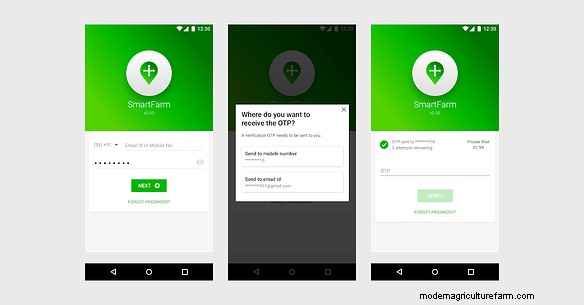

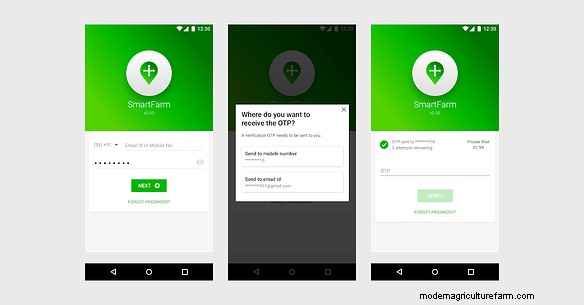

Connexion à l'application mobile

Remarque :

- La validation en deux étapes est toujours désactivée par défaut. Lorsqu'elle est activée, cette fonctionnalité s'applique automatiquement à tous les utilisateurs de l'organisation.

- Votre numéro de téléphone portable et votre adresse e-mail enregistrés doivent être uniques.

Vous avez des questions ? Contactez votre Customer Success Manager pour plus de détails !